La empresa de ciberseguridad Malwarebytes reveló una emergente campaña de hacking político dirigida a agencias gubernamentales en India y residentes de Hong Kong, con intenciones de robar información confidencial. Los ataques comenzaron durante la primera semana de julio, coincidiendo con la aprobación de la controvertida ley de seguridad china en Hong Kong y la prohibición de 59 aplicaciones chinas por motivos de seguridad y privacidad en India. Además, semanas atrás ocurrió un altercado en la frontera indochina,en dónde murieron alrededor de veinte soldados indios.

Los diversos hackeos fueron atribuidos a un grupo chino de APT (Advanced Persistent Threat, amenaza persistente avanzada, en español), el cual fue detectado y rastreado por el equipo de Inteligencia de Amenazas de Malwarebytes.

Esto fue logrado gracias al reconocimiento de intentos únicos de phishing exclusivamente diseñados para comprometer a sus objetivos, repetidos durante el transcurso de los días.

Lea también: Genocidio en China: ¿Compró Beijing el silencio del Vaticano?

«Teniendo en cuenta las tensiones en curso entre la India y China, así como las nuevas leyes de seguridad sobre Hong Kong, creemos que esta nueva campaña es operada por un actor chino patrocinado por el Estado«, afirma Malwarebytes.

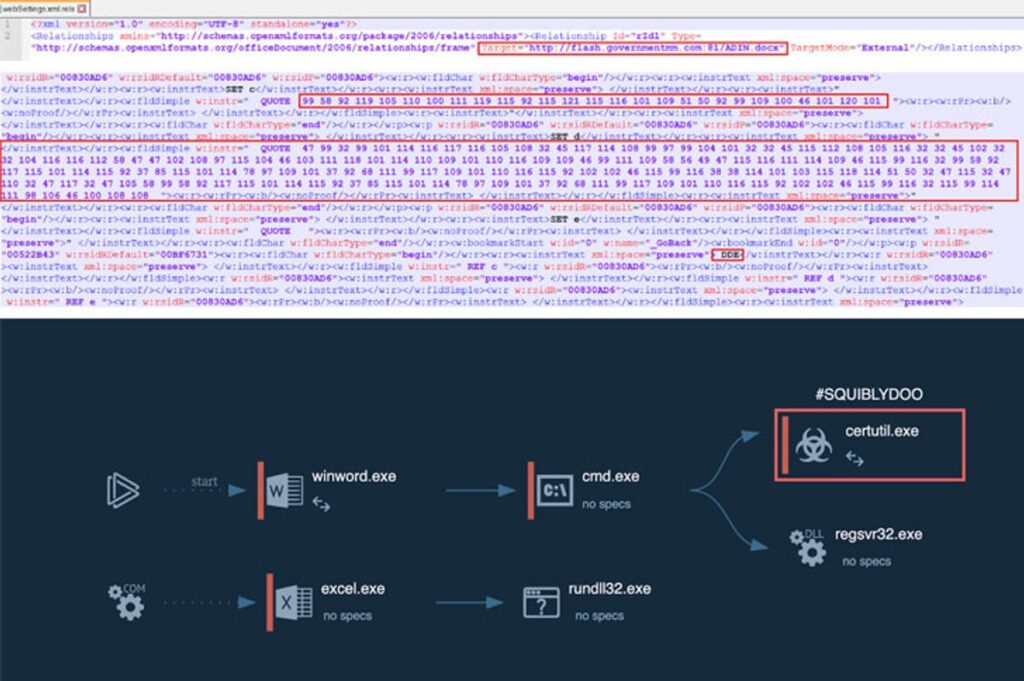

Los miembros del grupo APT aprovecharon diferentes tácticas, utilizando correos electrónicos para spear-phishing (estafa de correo electrónico o comunicaciones dirigida a personas, organizaciones o empresas específicas), para lanzar variantes del malware Cobalt Strike (software creado para ejecutar ataques dirigidos), MgBot (troyano) y aplicaciones Android (RAT) hechas para la recopilación de registros de llamadas, localización, fotos, contactos y mensajes SMS, además de grabar la pantalla y utilizar el micrófono.

Lea también: Una mirada a la historia: ¿por qué ocurren las calamidades y por qué se repiten?

Spear-Phishing para la instalación del malware

Uno de los primeros ataques, observados el 2 de julio, se trató de alertar fraudulentamente a destinatarios con el dominio «gov.in», indicando que algunas de sus direcciones de correo habían sido filtradas, por lo que debían completar un control de seguridad antes del 5 de julio.

Los correos electrónicos iban adjuntos con un «Mail security check.docx«, supuestamente del Centro de Seguridad de la Información del Gobierno de la India.

Al abrirlo, ocurría un “Template Injection”, que descargaba una plantilla remota. La plantilla descargada, utilizaba el protocolo de intercambio dinámico de datos (DDE) para ejecutar comandos maliciosos que están codificados dentro del contenido del documento.

En una versión de los ataques, los investigadores observaron a los hackers usando un documento incrustado completamente diferente, que contenía una falsa declaración sobre Hong Kong del primer ministro del Reino Unido, Boris Johnson, en el que prometía admitir tres millones de hongkoneses en su país.

Este grupo chino APT ha estado activo desde hace 6 años, vinculados a al menos tres ataques diferentes en 2014, 2018 y marzo de 2020. En todas sus campañas, los atacantes utilizaron una variante de MgBot para cumplir sus objetivos.

Sin lugar a dudas, la guerra «fría» de la información está en su punto más caliente en años, y con India siendo una de las principales y más valientes potencias en pararse contra China, será de ahora en más uno de sus principales objetivos.

Fuente: Derecha Diario.

Le recomendamos: