Traducido de The New York Times por TierraPura.org

Cuando el FBI estaba examinando el equipo recuperado del globo espía chino derribado frente a la costa de Carolina del Sur en febrero, las agencias de inteligencia estadounidenses y Microsoft detectaron lo que temían era un intruso más preocupante: un misterioso código informático que aparecía en los sistemas de telecomunicaciones de Guam. y en otras partes de los Estados Unidos.

El código, que según Microsoft fue instalado por un grupo de piratas informáticos del gobierno chino, hizo sonar las alarmas porque Guam, con sus puertos del Pacífico y su vasta base aérea estadounidense, sería una pieza central de cualquier respuesta militar estadounidense a una invasión o bloqueo de Taiwán. La operación se llevó a cabo con gran sigilo, a veces fluyendo a través de enrutadores domésticos y otros dispositivos de consumo comunes conectados a Internet, para hacer que la intrusión fuera más difícil de rastrear.

El código se denomina “web shell”, en este caso, un script malicioso que permite el acceso remoto a un servidor. Los enrutadores domésticos son particularmente vulnerables, especialmente los modelos más antiguos que no han tenido protecciones y software actualizados.

A diferencia del globo que fascinó a los estadounidenses mientras realizaba piruetas sobre sitios nucleares sensibles, el código de computadora no podía ser derribado en la televisión en vivo. Entonces, en cambio, Microsoft publicó el miércoles detalles del código que permitiría a los usuarios corporativos, fabricantes y otros detectarlo y eliminarlo. En un comunicado coordinado, la Agencia de Seguridad Nacional, junto con otras agencias nacionales y sus contrapartes en Australia, Gran Bretaña, Nueva Zelanda y Canadá, publicaron un aviso de 24 páginas que se refería al hallazgo de Microsoft y ofrecía advertencias más amplias sobre un “grupo de actividad recientemente descubierto”. ” de China.

Microsoft llamó al grupo de piratería “Volt Typhoon” y dijo que era parte de un esfuerzo chino patrocinado por el estado destinado no solo a la infraestructura crítica como las comunicaciones, los servicios públicos de electricidad y gas, sino también a las operaciones marítimas y el transporte. Las intrusiones parecían, por ahora, ser una campaña de espionaje. Pero los chinos podrían usar el código, que está diseñado para perforar los cortafuegos, para permitir ataques destructivos, si así lo desean.

Hasta ahora, dice Microsoft, no hay evidencia de que el grupo chino haya utilizado el acceso para ataques ofensivos. A diferencia de los grupos rusos, la inteligencia china y los piratas informáticos militares suelen priorizar el espionaje.

En entrevistas, los funcionarios de la administración dijeron que creían que el código era parte de un vasto esfuerzo de recopilación de inteligencia china que abarca el ciberespacio, el espacio exterior y, como descubrieron los estadounidenses con el incidente del globo, la atmósfera inferior.

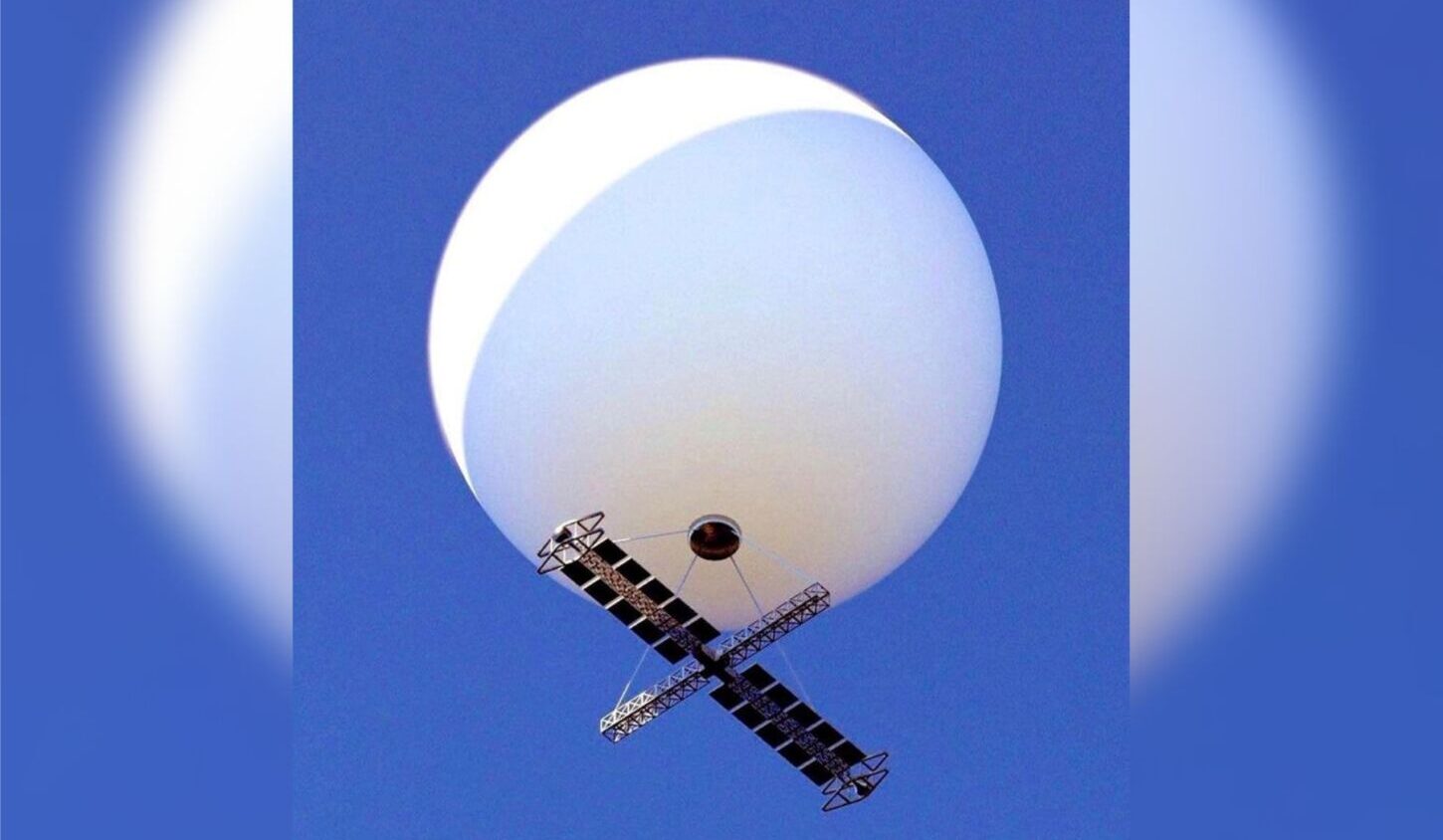

La administración Biden se ha negado a discutir lo que encontró el FBI mientras examinaba el equipo recuperado del globo. Pero la nave, mejor descrita como un enorme vehículo aéreo, aparentemente incluía radares especializados y dispositivos de intercepción de comunicaciones que el FBI ha estado examinando desde que el globo fue derribado.

No está claro si el silencio del gobierno sobre su hallazgo del globo está motivado por un deseo de evitar que el gobierno chino sepa lo que ha descubierto Estados Unidos o de superar la brecha diplomática que siguió a la incursión.

El domingo, hablando en una conferencia de prensa en Hiroshima, Japón, el presidente Biden se refirió a cómo el incidente del globo paralizó los ya helados intercambios entre Washington y Beijing.

“Y entonces este globo tonto que transportaba equipo de espionaje equivalente a dos vagones de carga volaba sobre los Estados Unidos”, dijo a los periodistas, “y fue derribado, y todo cambió en términos de comunicación entre ellos”.

Predijo que las relaciones “comenzarían a descongelarse muy pronto”.

Fue el enfoque en Guam lo que captó particularmente la atención de los funcionarios que están evaluando las capacidades de China, y su disposición, para atacar o estrangular a Taiwán.

China nunca ha reconocido la piratería en las redes estadounidenses, incluso en el mayor ejemplo de todos: el robo de archivos de autorización de seguridad de aproximadamente 22 millones de estadounidenses, incluidos seis millones de juegos de huellas dactilares, de la Oficina de Gestión de Personal durante la administración de Obama. Esa filtración de datos tomó la mayor parte de un año y resultó en un acuerdo entre el presidente Barack Obama y el presidente Xi Jinping que resultó en una breve disminución de la ciberactividad china maliciosa.

El miércoles, China envió una advertencia a sus empresas para que estén alerta ante la piratería estadounidense. Y también ha habido mucho de eso: en los documentos publicados por Edward Snowden, el excontratista de la NSA, había evidencia de los esfuerzos estadounidenses para piratear los sistemas de Huawei, el gigante chino de las telecomunicaciones, y objetivos militares y de liderazgo.

Las redes de telecomunicaciones son objetivos clave para los piratas informáticos, y el sistema en Guam es particularmente importante para China porque las comunicaciones militares a menudo se aprovechan de las redes comerciales.

Tom Burt, el ejecutivo que supervisa la unidad de inteligencia de amenazas de Microsoft, dijo en una entrevista que los analistas de la compañía, muchos de ellos veteranos de la Agencia de Seguridad Nacional y otras agencias de inteligencia, habían encontrado el código “mientras investigaban la actividad de intrusión que afectaba a un puerto estadounidense”. Mientras rastreaban la intrusión, encontraron otras redes que fueron atacadas, “incluidas algunas en el sector de las telecomunicaciones en Guam”.

Anne Neuberger, asesora adjunta de seguridad nacional para tecnología cibernética y emergente, dijo que los esfuerzos encubiertos “como la actividad expuesta hoy son parte de lo que impulsa nuestro enfoque en la seguridad de las redes de telecomunicaciones y la urgencia de usar proveedores confiables” cuyo equipo ha cumplido estándares de ciberseguridad.

La Sra. Neuberger ha estado encabezando un esfuerzo en todo el gobierno federal para hacer cumplir los nuevos estándares de seguridad cibernética para la infraestructura crítica. Los funcionarios se sorprendieron por el alcance de las vulnerabilidades en dicha infraestructura cuando un ataque de ransomware ruso en Colonial Pipeline en 2021 interrumpió el flujo de gasolina, diésel y combustible para aviones en la costa este. A raíz del ataque, la administración de Biden utilizó poderes poco conocidos de la Administración de Seguridad del Transporte, que regula las tuberías, para obligar a las empresas de servicios públicos del sector privado a seguir una serie de mandatos de seguridad cibernética.

Ahora, la Sra. Neuberger está impulsando lo que llamó un “enfoque implacable en mejorar la seguridad cibernética de nuestras tuberías, sistemas ferroviarios, sistemas de agua y otros servicios críticos”, incluidos los mandatos sobre prácticas de seguridad cibernética para estos sectores y una colaboración más estrecha con empresas con “visibilidad única”. ” en amenazas a dicha infraestructura.

Esas empresas incluyen Microsoft, Google, Amazon y muchas empresas de telecomunicaciones que pueden ver actividad en las redes nacionales. Las agencias de inteligencia, incluida la NSA, tienen prohibido por ley operar dentro de los Estados Unidos. Pero la NSA puede publicar advertencias, como lo hizo el miércoles, junto con el FBI y la Administración de Seguridad e Infraestructura Cibernética del Departamento de Seguridad Nacional.

El informe de la agencia es parte de un movimiento relativamente nuevo del gobierno de EE. UU. para publicar dichos datos rápidamente con la esperanza de quemar operaciones como la montada por el gobierno chino. En años anteriores, Estados Unidos generalmente retenía dicha información, a veces la clasificaba, y la compartía solo con unas pocas empresas u organizaciones selectas. Pero eso casi siempre aseguró que los piratas informáticos pudieran mantenerse muy por delante del gobierno.

En este caso, fue el enfoque en Guam lo que captó particularmente la atención de los funcionarios que están evaluando las capacidades de China, y su voluntad, para atacar o estrangular a Taiwán. El Sr. Xi ha ordenado que el Ejército Popular de Liberación sea capaz de tomar la isla para 2027. Pero el director de la CIA, William J. Burns, ha señalado al Congreso que la orden “no significa que haya decidido llevar a cabo una invasión”.

En las docenas de ejercicios de simulación estadounidenses realizados en los últimos años para trazar un mapa de cómo podría ser un ataque de este tipo, uno de los primeros movimientos anticipados de China sería cortar las comunicaciones estadounidenses y ralentizar la capacidad de respuesta de Estados Unidos. Entonces, los ejercicios prevén ataques a las comunicaciones terrestres y por satélite, especialmente alrededor de las instalaciones estadounidenses donde se movilizarían los activos militares.

Ninguno es más grande que Guam, donde la Base Andersen de la Fuerza Aérea sería el punto de partida de muchas de las misiones de la Fuerza Aérea para ayudar a defender la isla, y un puerto de la Armada es crucial para los submarinos estadounidenses.

Envía tu comentario

Últimas